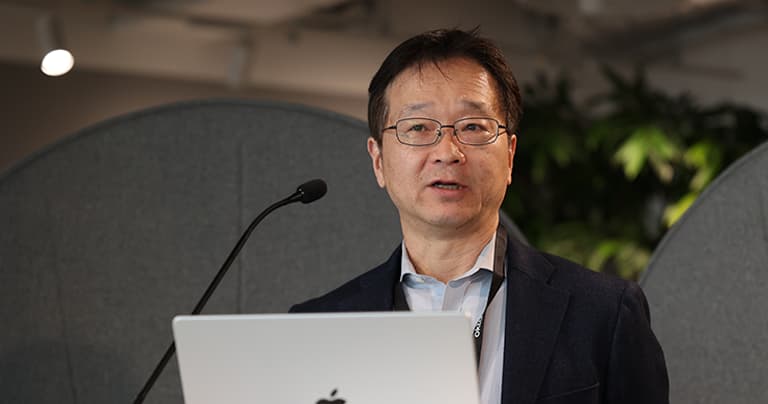

Okta Japan APJプロダクトマーケティング部 シニアマネージャー 高橋 卓也氏(写真撮影:齋藤 公二氏)

Okta Japan APJプロダクトマーケティング部 シニアマネージャー 高橋 卓也氏(写真撮影:齋藤 公二氏)アイデンティティ(ID)管理サービスを展開するOktaは3月17日、AIエージェント向け新製品に関する記者説明会を開催し、OktaプラットフォームでAIエージェントを可視化、登録、制御、統制するための新機能「Okta for AI Agents」と、認証プラットフォーム製品「Auth0」をAIエージェントに対応させる機能「Auth0 for AI Agents」の強化を発表した。

Okta for AI Agentsは、AIエージェントを可視化、登録、制御、統制するためのOktaの新機能。AIエージェントに固有のアイデンティティを付与し、人間とAIが混在する環境でも一貫した認証・認可モデルを運用できるようにする。

一方、Auth0 for AI Agentsは、2025年に発表した機能で、今回、新たに自社製品やAIエージェントとの接続を安全に行うための機能を追加した。

AIエージェントに対する期待と管理に大きなギャップ

発表にあたり、Okta Japan APJプロダクトマーケティング部 シニアマネージャー 高橋 卓也氏はAIエージェントを取り巻く動向についてこう説明した。

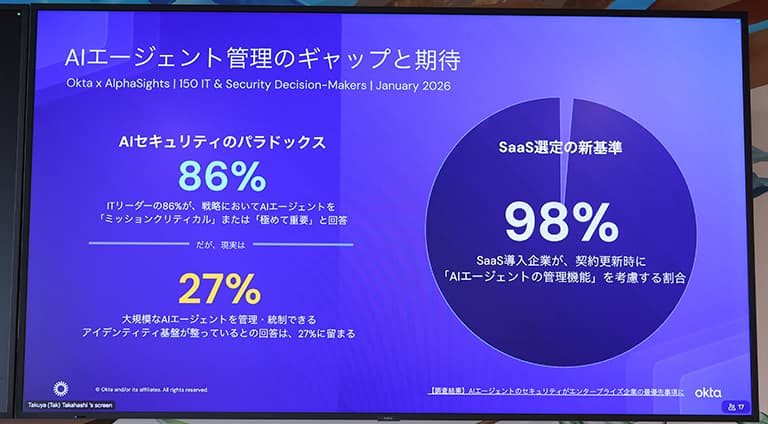

「我々の調査では世界のリーダーの91%がAIエージェントを組織で活用していると回答しています。また、AIエージェントによるセキュリティ侵害と疑われる事案を経験している企業の割合は88%に上ります。ただ、AIエージェントをきちんと管理できるよう独立したアイデンティティを持つ仕組みを実装している企業は22%にとどまっています。AIエージェントに対する期待と管理には大きなギャップが見られます。実際、ITリーダーの86%は戦略においてAIエージェントをミッションクリティカル、または極めて重要と回答しているのにも関わらず、大規模なAIエージェントを管理・統制できるアイデンティティ基盤が整っているとの回答は27%にとどまっています」(高橋氏)

AIエージェントを安全に利用したい企業に向けて発表されたフレームワーク「The blueprint for the secure agentic enterprise」

Oktaではこうした状況の中でアイデンティティ製品の対応を強化してきた。まず前提となるのが、AIエージェントを安全に利用したい企業に向けて発表された、AIエージェント実装やユースケースをまとめたフレームワーク「The blueprint for the secure agentic enterprise」だ。

このフレームワークでは「AIエージェントはどこに存在するか」「AIエージェントは何に接続できるか」「AIエージェントは何ができるか」という3つの柱に沿って実装することで、安全なAIエージェントの活用を支援する。

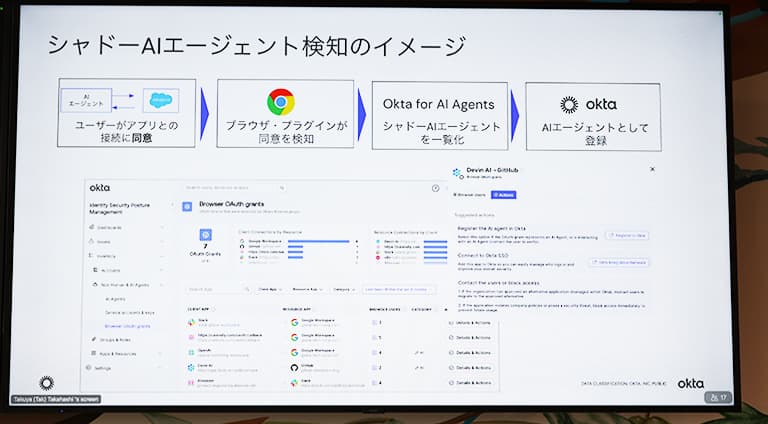

「AIエージェントが勝手に作られ使われるシャドーAIエージェントが問題になっています。知らない間に作られ、知らないシステムに接続されリスクを招きます。従来の人向けのアイデンティティ管理では、こうしたAIエージェントに対応できません」(高橋氏)

シャドーAIエージェントの問題に対応する「Okta for AI Agents」と「Auth0 for AI Agents」

こうした課題に対応するのがOkta for AI Agentsや、Auth0 for AI Agentsとなる。Oktaでは、アイデンティティ管理の考え方であらゆるシステムをカバーする「Identity security fabric」というアーキテクチャを掲げており、新機能は、これを実現するための機能でもある。

Okta for AI Agentsは、大きく4つの機能を提供する。AIエージェントを可視化してアクセスの実態を把握し、重大なリスクを優先的に特定する機能、 AIエージェントに責任者を割り当て、組織のベースラインとなるセキュリティポリシーを適用する機能、資格情報を安全に保護し、 AIエージェントに対して「最小権限の原則」に基づくポリシーを徹底する機能、アクセス権限の棚卸しを自動化し、責任者による承認プロセスとポリシー適用を通じて、 AIエー ジェントが必要最小限の権限のみを保持するように統制する機能だ。

一方、Auth0 for AI Agentsでは、MCPクライアントコールに対して認証・認可を実行し、承認されていないエージェントからリソースへのアクセスを保護する機能「Auth for MCP」が提供される。

「Auth for MCPを利用すると、開発者はより安全に迅速にセキュリティを担保した状態でMCPサーバーを構築できるようになります」(高橋氏)

AIエージェントをどのように管理すればいいのか?

実際にどのように、AIエージェントの管理を行うのかについては、フィールドCTO室 フィールドCTOの井坂源樹氏が解説した。

「シャドーAIエージェントとは、AIエージェントがどこに存在するのか、何に接続できるか、何ができるかがわからない状況のことです。どこにいるのかを可視化(検出)することはもちろん、何に接続し、何ができるかを把握するために、登録から制御(保護)、統制までをライフサイクル全体で管理することが重要です」(井坂氏)

「可視化(検出)」については、大きく2つのパターンがある。1つめは、把握していないアプリからシャドーAIエージェントを検知するもので、もう1つは企業が利用するAIプラットフォームからAIエージェントを検知するものだ。Oktaでは、前者のアプリからのAIエージェントの検出は、ブラウザプラグインを利用して実施する。

「ブラウザプラグインはChrome拡張機能として提供されます。AIエージェントやAIアプリがリソースに接続しようとするタイミングで、OAuthによる同意画面を表示し、そこでユーザーが許可することでリソースへのアクセスができるようになります。この同意イベントを検知した段階でシャドーAIエージェントとして一覧化し、OktaにAIエージェントとして登録します」(井坂氏)

後者のAIプラットフォームからのAIエージェントの検出は、Okta for AI AgentsのAPIを用いて監視することで実現している。対応予定のプラットフォームは、Salesforce Agentforce、Microsoft Copilot Studio、Azure Foundry、AWS Bedrock、Google Vertex、Geminiなどだ。

「登録」は、検出したAIエージェントをOktaプラットフォームに登録する機能だ。エージェントオブジェクトを作成し、所有者の割り当てや資格情報の設定を行う。Oktaでは、OAuthの拡張機能として標準プロトコル「Cross App Access」を利用して、AIアプリ同士の接続時の認可をアンデンティティ管理製品(IdP)で管理できるようにしている。

「AIエージェントが誰の代わりにリソースにどの権限範囲で接続するかを一元コントロールします。オーナーを定めることで監査プロセスなどのガバナンスを確立します」(井坂氏)

「制御(保護)」は、登録したAIエージェントをそのエージェント固有のポリシーで制御できるようにする機能だ。最小権限アクセスを実現することで、権限がない場合にリソースへのアクセスを禁止したり、必要に応じて権限を与えてアクセスできるようにしたりする。

これらは、Auth0 for AI Agentsを利用して行う。外部サービスのアクセストークンを取得したり、AIエージェントが特定の処理するときにユーザーに承認依頼を行うよう設定したりできる。また、RAGを利用するときにどのフォルダにアクセスできるかなど細かな認可を行ったり、MCPサーバーを開発する際に認可サーバーを実装してサーバーを保護したりすることなどが可能だ。

「統制」は、Okta for AI AgentsによるAIエージェントの可視化、登録、制御のプロセスを管理することで、AIエージェント全体にガバナンスを効かせる機能だ。Oktaの管理画面から、どのAIエージェントを誰が使っているか、どんな役割を持っているかなどを一覧や要約で把握し、必要に応じて停止することができる。

井坂氏によると、Okta for AI agentsは全体を管理・統制する側で利用する仕組み、Auth0 for AI Agentsは統制される側(アプリケーションとして動作する側)で利用する仕組みという関係になる。

多くの日本企業で切実な課題となっている「AIエージェントの棚卸し」

高橋氏によると、多くの日本企業で切実な課題となっているのはAIエージェントの棚卸しだ。そのため、まずは自社にどのようなAIエージェントがあるかを可視化するところから取り組んでほしいとする。さらに高橋氏によると、Oktaの強みは「ベンダーニュートラル」「マルチプラットフォーム対応」にある。可視化からスタートし、クラウドやオンプレミスなどさまざまな環境でAIエージェントを統制できるようになるとする。

AIエージェント管理は、AIサービスの開発や運用を担うエンジニアだけでなく、オブザーバビリティを担うSRE担当、シャドーAI管理を担うセキュリティ担当者にとっても重要な課題だ。開発からガバナンスまでAIエージェントのライフサイクルをアイデンティティベースで管理するOktaのアプローチは、さまざまな立場のエンジニアの参考になるはずだ。

ライター